또 새 기능이다

Claude Code를 쓰다 보면 이런 경험이 있을 것이다. 파일 하나 수정할 때마다 “Allow?” 프롬프트가 뜨고, bash 명령 실행할 때마다 또 뜨고. 장시간 작업할 때는 Y 키를 누르는 게 일이 된다.

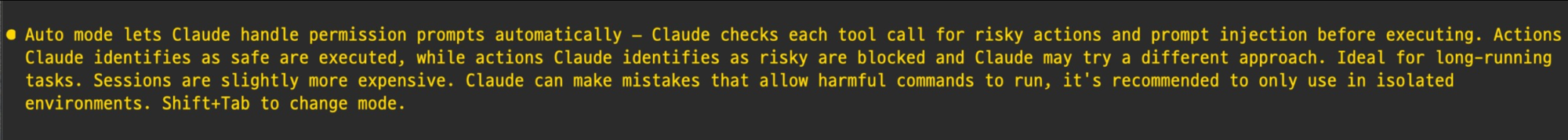

그래서 나온 게 Auto 모드다. 2026년 3월 24일, 리서치 프리뷰로 공개됐다.

Auto mode lets Claude handle permission prompts automatically — Claude checks each tool call for risky actions and prompt injection before executing.

쉽게 말하면, 권한 승인을 AI가 대신 판단해주는 모드다.

기존 권한 모드 복습

Auto 모드를 이해하려면 기존 모드부터 알아야 한다. Shift+Tab으로 전환할 수 있는 모드들이다.

| 모드 | 자동 승인 범위 | 특징 |

|---|---|---|

default | 읽기만 | 가장 안전. 나머지는 전부 물어봄 |

acceptEdits | 읽기 + 파일 편집 + 기본 파일 명령 | 코드 수정은 자동, 셸 명령은 물어봄 |

plan | 읽기만 | 실행 없이 계획만 세움 |

auto | 전부 — 분류기가 안전 여부 판단 | 장시간 작업에 적합 |

bypassPermissions | 전부 — 안전 검사 없음 | 격리된 컨테이너 전용 |

핵심 차이:

default/acceptEdits: 사람이 판단auto: AI 분류기가 판단bypassPermissions: 아무도 판단 안 함 (위험)

어떻게 동작하나

Auto 모드는 2단계 파이프라인으로 각 도구 호출의 안전 여부를 판단한다.

1단계: 입력 검사 — 프롬프트 인젝션 탐지

도구 실행 결과가 에이전트의 컨텍스트에 들어가기 전에, 서버 측에서 프롬프트 인젝션 시도를 스캔한다. 파일이나 웹페이지에 숨겨진 악성 지시를 감지하면 경고를 붙인다.

2단계: 출력 검사 — 트랜스크립트 분류기

실제 도구 호출 전에 Claude Sonnet 4.6 기반 분류기가 행동의 위험성을 평가한다.

Stage 1: 빠른 1토큰 Yes/No 필터

↓ (위험 가능성 있으면)

Stage 2: Chain-of-thought 추론으로 정밀 판단

↓

결과: 승인 또는 차단

- Stage 1에서 대부분의 안전한 작업이 바로 통과

- 의심스러운 것만 Stage 2로 넘어가서 정밀 검토

- 분류기는 사용자 메시지, 도구 호출, CLAUDE.md 내용을 참조

- 도구 실행 결과는 분류기에게 보이지 않음 (인젝션 방지)

뭘 막고 뭘 허용하나

기본 차단 항목

curl | bash같은 다운로드 후 실행 패턴- 외부 엔드포인트로 민감 데이터 전송

- 프로덕션 배포 및 마이그레이션

- 클라우드 스토리지 대량 삭제

- IAM/리포 권한 변경

main에 직접 push 또는 force push- 세션 이전에 존재하던 파일의 비가역적 삭제

기본 허용 항목

- 작업 디렉토리 내 로컬 파일 작업

- 매니페스트에 선언된 의존성 설치

.env읽기 및 해당 API로의 인증 정보 전송- 읽기 전용 HTTP 요청

- 시작 브랜치 또는 Claude가 생성한 브랜치에 push

차단 시 동작

분류기가 차단하면 Claude는 이유를 전달받고 다른 접근법을 시도한다. 연속 3회 또는 세션 내 20회 차단되면 Auto 모드가 일시 중단되고 사용자에게 직접 물어본다.

정확도는

Anthropic이 공개한 수치:

| 지표 | 수치 | 의미 |

|---|---|---|

| False Negative Rate | 17% | 사용자가 거부할 행동인데 분류기가 통과시킴 |

| False Positive Rate | 0.4% | 안전한 행동인데 분류기가 차단함 |

17%의 미탐(false negative)이 눈에 띈다. Anthropic도 이걸 숨기지 않고 공개했다. “완벽하지 않다"는 걸 솔직하게 인정한 것이다.

즉, 100번 중 17번은 위험한 행동이 통과할 수 있다. 그래서 격리된 환경에서의 사용을 계속 권장하는 것이다.

요금과 제한

- Pro 플랜: 사용 불가

- Max, Team, Enterprise, API: 사용 가능

- 분류기 호출이 토큰 사용량에 포함되어 약간 더 비쌈

- 읽기와 작업 디렉토리 내 파일 편집은 분류기를 건너뛰므로 추가 비용 없음

- 셸 명령, 네트워크 작업에서 주로 추가 비용 발생

- Claude Code v2.1.83 이상 필요

주의할 점

컨텍스트 압축 문제

대화 중에 “main에 push하지 마” 같은 경계를 설정해도, 컨텍스트 압축(compaction)이 해당 메시지를 날려버리면 분류기가 그 경계를 인식하지 못한다.

해결법: 대화로 경계를 설정하지 말고, 명시적 deny 규칙을 설정 파일에 넣을 것.

상속된 권한 문제

Auto 모드의 분류기는 개별 행동을 평가하지, 전체 맥락에서의 의도를 파악하지는 못한다. IAM 수정이나 curl | bash 같은 패턴은 차단하지만, 개별적으로는 무해해 보이는 여러 행동이 합쳐져서 위험해지는 경우는 놓칠 수 있다.

이전 취약점 이력

Claude Code에는 이미 보고된 CVE가 있다:

- CVE-2025-59536: 악성

.claude/settings.json을 통한 원격 코드 실행 - CVE-2026-21852: 악성 MCP 서버를 통한 API 키 유출

Auto 모드가 이런 공격 벡터를 완전히 차단하지는 못한다.

bypassPermissions 대신 Auto를 써야 하는 이유

이전에 장시간 작업을 위해 bypassPermissions(또는 --dangerously-skip-permissions)를 쓰던 사람들이 있다. Auto 모드는 그 대안이다.

| bypassPermissions | Auto | |

|---|---|---|

| 안전 검사 | 없음 | 분류기 검사 |

| 프롬프트 인젝션 방어 | 없음 | 입력 스캔 |

| 위험 행동 차단 | 없음 | 자동 차단 |

| 사용 권장 환경 | 완전 격리 컨테이너만 | 격리 환경 권장 |

공식 문서에서도 이렇게 말한다:

“For background safety checks without prompts, use auto mode instead.”

활성화 방법

# CLI 플래그

claude --permission-mode auto

# 또는 실행 중 Shift+Tab으로 전환

# 기본값으로 설정

# settings.json에서:

# "permissions": { "defaultMode": "auto" }

Team/Enterprise 플랜에서는 관리자가 먼저 활성화해야 사용자가 접근할 수 있다.

커뮤니티 반응

GeekNews(news.hada.io)에서도 Auto 모드 소식이 다뤄졌다. 댓글 반응이 인상적이다:

“하루가 다르게 발전하는군요”

“일상이 바뀔 수 있을 정도의 파급력이 있는 기능이 하루 걸러 하나씩 나와버리네요”

공감한다. Anthropic의 릴리즈 속도는 정말 따라가기 벅찰 정도다.

마무리

Auto 모드는 “매번 Y를 누르는 귀찮음"과 “아무 검사 없이 전부 실행하는 위험함” 사이의 중간 지점이다.

편리하다. 하지만 17%의 미탐률이 있고, 컨텍스트 압축 문제가 있고, 격리 환경에서 쓰라는 권장 사항이 있다. 리서치 프리뷰인 만큼 앞으로 개선될 여지가 있지만, 지금은 편리함과 위험 사이의 트레이드오프를 이해하고 쓰는 것이 중요하다.

개인 프로젝트에서 장시간 코딩 세션을 돌릴 때? 충분히 쓸 만하다. 프로덕션 인프라에 접근 가능한 환경에서? 아직은 아니다.

이 글은 2026년 4월 기준 리서치 프리뷰 상태를 바탕으로 작성되었습니다. 정식 출시 후 동작, 정확도, 요금이 변경될 수 있습니다.

참고 자료

- Auto mode for Claude Code — Anthropic Blog

- Claude Code auto mode: a safer way to skip permissions — Anthropic Engineering

- Choose a permission mode — Claude Code Docs

- Claude Code Auto Mode 공개 — GeekNews

- Anthropic hands Claude Code more control — TechCrunch

- What Auto Mode Means for AI Agent Privilege Management — Apono